Czy przejęcie przez złodziei zwykłej skrzynki głosowej w telefonie może stać się przyczyną utraty pieniędzy lub dostępu do konta w serwisie internetowym? Eksperci od walki ze złodziejami w sieci ostrzegają, że to możliwe. I że skrzynkę głosową w telefonie najlepiej dla bezpieczeństwa… w ogóle wyłączyć (lub jej nie aktywować). Czy nie przesadzają?

Jeśli masz telefon komórkowy to zapewne czasem odsłuchujesz wiadomości nagrane na skrzynce głosowej. Ludzie nagrywają się na niej w różnych okolicznościach, najczęścij wtedy, gdy masz wyłączony telefon, wyczerpaną baterię, jesteś poza zasięgiem albo na pokładzie samolotu.

- Zdalny leasing, czyli auto dla firmy bez wychodzenia z domu? Coraz więcej banków wprowadza tę nowinkę. Jak to działa? [POWERED BY BNP PARIBAS]

- Jedziesz samochodem na weekend? Zanim wrzucisz walizki do bagażnika, sprawdź warunki ubezpieczenia auta. Na wszelki wypadek [POWRED BY PZU]

- PZU zaprasza posiadaczy oszczędności do tańca. Na parkiecie nowy ETF: daje udział w sukcesach 1300 największych spółek świata. Czy to będzie hit? [POWERED BY PZU]

W takiej skrzynce głosowej raczej nie ma ciekawych informacji, nie można też ukraść z niej pieniędzy ani żadnych innych wartości. Ale – jak ostatnio przeczytałem w blogu Kaspersky’ego (rosyjska firma produkująca oprogramowanie antywirusowe, przez niektóre kraje Zachodu tępiona z powodu podejrzeń o współpracę z Putinem) – taka skrzynka mimo wszystko może być wykorzystana do kradzieży konta w serwisie internetowym lub np. pieniędzy z PayPala.

Czytaj też: Prawie okradłem znajomego z pieniędzy. Pomógł pracownik telekomu

Telefon wyłączony, a złodziej rozmawia z automatyczną sekretarką

Jak to możliwe? Jeśli korzystacie z różnych serwisów internetowych to zapewne zdarzyło się Wam zapomnieć hasła do logowania. W takiej sytuacji trzeba podać e-mail związany z naszą nazwą użytkownika i na ten adres może zostać wysłane nowe hasło. Ze względu na to, że e-mail nie jest dziś już zbyt bezpiecznym miejscem (włamania na skrzynki pocztowe zdarzają się częściej, niż włamania do mieszkań), internetowe serwisy coraz częściej komplikują proces odzyskiwania hasła i w tym celu przy rejestracji proszą użytkownika o podanie numeru telefonu.

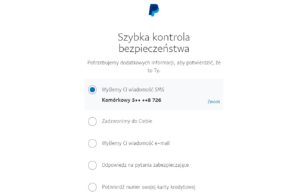

W sytuacji, gdy zapomnę hasła do logowania, zaś serwis internetowy ma mój numer telefonu, jedną z opcji odzyskania lub zresetowania hasła bywa wykorzystanie właśnie telefonu. Czasem na ten telefon jest wysyłany SMS z czterocyfrowym kodem weryfikacyjnym, a czasem dzwoni do mnie automatyczna sekretarka z nagranym kodem. Trzeba go zapamiętać i podać na stronie internetowej serwisu, w którym resetujmy nasze hasło.

To teoretycznie bardzo bezpieczne – nikt poza mną nie ma informacji, że zainicjowałem reset hasła do takiej a takiej strony, zaś telefon to dodatkowe urządzenie, w którego posiadanie musiałby wejść złodziej, by w moim imieniu zmienić hasło.

Wszystko jest super, dopóki sam odbieram telefon od automatycznej sekretarki. A jeśli mój telefon jest wyłączony, poza zasięgiem, jestem w samolocie albo na końcu świata? Jeśli ktoś w moim imieniu zainicjuje reset hasła i wybierze telefoniczną metodę weryfikacji tożsamości, to automatyczny komunikat z hasłem zostanie skierowany na… automatyczną sekretarkę.

Reset hasła do PayPala, czyli koniec żartów

Jak złodziej ma się dostać do mojej automatycznej sekretarki w telefonie nie mając tego telefonu? W większości firm telekomunikacyjnych można się dostać do skrzynki głosowej nie tylko z własnego telefonu, ale i z innego. Trzeba tylko zadzwonić na podany numer telefonu, podać swój numer i kod PIN do skrzynki, do której chcemy się dostać. PIN ma zwykle tylko cztery cyfry, a poza tym przy jego definiowaniu czasem używamy dość oczywistych kombinacji, np. 1111, czy 1234.

Jeśli więc chcę przejąć czyjeś konto w jakiejś usłudze internetowej (serwis VOD, streamingowy, jakieś abonamenty, PayPal), to muszę znać jego numer telefonu, a potem spróbować odgadnąć jego hasło do skrzynki głosowej (lub mieć bota, który po kolei będzie testował wszystkie kombinacje – przy czterech cyfrach to nie jest mission impossible).

Czytaj też: Jak dostać się do skrzynki głosowej? Przykład ze strony polskiego operatora

Potem muszę ustalić w jakich usługach dana osoba ma założone konta (czasem są do nich przypięte karty kredytowe, co daje dobre perspektywy przejęcia ich danych) i jak się do nich loguję. Przeważnie wystarczy adres e-mail, zwykle do wszystkich usług mamy taki sam, często jest to imię.nazwisko@gmail.com. A potem jeszcze trzeba sprawdzić kiedy dany delikwent może być poza zasięgiem sieci telekomunikacyjnej (przyda się zhakować mu konto e-mail, żeby przeprowadzić inwigilację).

Czy to całe zamieszanie ma sens? Zdobyć czyiś numer telefonu, dostać się do skrzynki głosowej, ustalić login do kont w usługach internetowych i jeszcze czekać aż gość przestanie być w zasięgu sieci – komu to się opłaci? Może służbom specjalnym, gdy chce np. uzyskać mieć dostęp do usługi „chmury”, w której obiekt ich zainteresowania ma np. kompromitujące zdjęcia (albo zwykłemu szantażyście). Tyle, że jest kilka mniej skomplikowanych metod, za pomocą których można próbować dostać się do takich kont, niż wykorzystywanie poczty głosowej.

Ale gra może być warta świeczki, gdy chodzi o dostęp do usług typu PayPal, w których mogą być umieszczone większe pieniądze. PayPal co prawda stosuje nieco inny mechanizm – przy resecie hasła paypalowy automat dzwoni do nas i prosi o wpisanie na klawiaturze telefonu PIN-u, który wyświetla się na ekranie komputera. Ale wtedy złodziej może w wiadomości powitalnej w poczcie głosowej ustawić tony takie, jakie towarzyszą „wklikiwanym” cyfrom.

Tutaj: pokazują na wideo jak okraść konto bankowe przez pocztę głosową w smartfonie

Nie jest to może najbardziej efektywny sposob ograbiania nas z danych i pieniędzy. Mam też świadomość, że firmy specjalizujące się w produkcji oprogramowania antywirusowego czasem lubią nastraszyć ludzi różnymi horrorami – nawet tymi niespecjalnie prawdopodobnymi – żeby ich produkty się lepiej sprzedawały. Ale niezależnie od tego czy po lekturze niniejszego tekstu po prostu machniecie ręką czy też wyłączycie w ogóle pocztę głosową w telefonie – warto wiedzieć, że nawet tak niewinna usługa może być wykorzystana jako element ataku na nasze pieniądze.

zdjęcie tytułowe: Free-Photos/Pixabay

![Chiński „złoty” zamach. Hongkong idzie na wojnę z zachodnimi giełdami. Co to może oznaczać dla cen złota? [KOMENTARZ GOLDSAVER]](https://subiektywnieofinansach.pl/wp-content/uploads/2026/06/hongkong-idzie-po-zachodnie-zloto-640x400.jpg)