To może się zdarzyć każdemu. Dostajesz e-mail z adresu operatora telekomunikacyjnego, kablówki, firmy energetycznej. Tyle że w załączniku, zamiast faktury, jest wirus. Może wykraść dane, hasła, posłużyć jako pomoc w kradzieży pieniędzy z konta bankowego albo zablokować komputer i zażądać okupu płatnego w bitcoinach. Jak się uchronić przed takim nieszczęściem? Oni twierdzą, że mają na to sposób

Powoli zaczynam współczuć politykom, którzy padli ofiarą wycieku korespondencji e-mailowej. Jeden drobny w sumie błąd (nie licząc masterbłędu polegającego na omawianiu spraw kraju z użyciem prywatnego e-maila) spowodował, że teraz muszą najeść się wstydu.

- Wymarzony moment, żeby inwestować w fundusze obligacji? Podcast z Pawłem Mizerskim [POWERED BY UNIQA TFI]

- Nowe funkcje terminali płatniczych. Jak biometria zmieni świat naszych zakupów? [POWERED BY FISERV]

- BaseModel.ai od BNP Paribas: najbardziej zaawansowana odsłona sztucznej inteligencji we współczesnej bankowości!? [POWERED BY BNP PARIBAS]

Tak, jak już napisałem w poprzednim felietonie poświęconym źle zabezpieczonym prywatnym skrzynkom e-mailowym polityków, przed hakerami dybiącymi na nasze e-maile stosunkowo łatwo się zabezpieczyć (choćby za pomocą podwójnego uwierzytelniania). Natomiast znacznie trudniej zabezpieczyć się przed sytuacją, w której po prostu otwierając e-mail od kogoś znajomego (albo od firmy, która co miesiąc przesyła nam fakturę) wpuszczamy sobie na komputer wirusa. A ten wirus nie tylko „wysysa” nam wszystkie hasła i prywatne informacje z e-maila, ale być może także blokuje cały komputer i żąda okupu.

Jak odróżnić fałszywy e-mail od prawdziwego?

Odróżnianie e-mail prawdziwy od fałszywego ma o tyle duże znaczenie, że dziś już naprawdę nie ma żadnego znaczenia, co widać w adresie nadawcy e-maila. Przestępcy potrafią podmienić informacje w pasku adresu i wysłać nam e-mail, podszywając się pod dowolną firmę. Korzystasz z usług operatora telekomunikacyjnego Orange? Dostaniesz „e-mail od Orange”. Odbierasz wyciągi od banku PKO BP? Prześlą Ci „e-mail z banku”.

Czytaj więcej o tym: Wysłała 122 000 zł do złodzieja. Tyle że w przelewie wszystko się zgadzało (subiektywnieofinansach.pl)

Przeczytaj koniecznie: Wyjątkowo podstępny phishing. A banki zapominają o zabezpieczeniu (subiektywnieofinansach.pl)

Chodzi wyłącznie o to, żebyś otworzył załącznik w e-mailu, bo generalnie to w załącznikach ukryte są wirusy. Przeważnie są to załączniki z dziwnymi rozszerzeniami (np. „faktura” w pliku .exe), ale słyszałem o przypadkach, w których nawet załączniki z plikami .pdf (czyli takimi, w których zwykle są przesyłane prawdziwe faktury) miewały wirusa.

Co więc robić? Jak żyć, by nie dać „poczęstować” się wirusem? Cóż, oczywiście nie zaszkodzi wrodzona ostrożność, przenikliwość i spostrzegawczość. „Podróbki” zwykle zawierają błędy. A to nieaktualne logo rzekomego usługowawcy, a to błąd ortograficzny, a to podejrzanie nieskładne zdanie…

Generalnie dobrą praktyką jest samodzielnie logowanie się do e-BOK-ów usługodawców i osobiste pobieranie faktury. Korzystanie z przesłanych e-mailem linków i otwieranie załączników zawsze wiąże się z pewnym ryzykiem. No, chyba że mamy porządny i aktualizowany na bieżąco program antywirusowy, który skanuje każdego e-maila. Wtedy prawdopodobieństwo, że „złapiemy” wirusa jest minimalne.

Czy firmom opłaca się nas chronić przed fałszerzami e-maili?

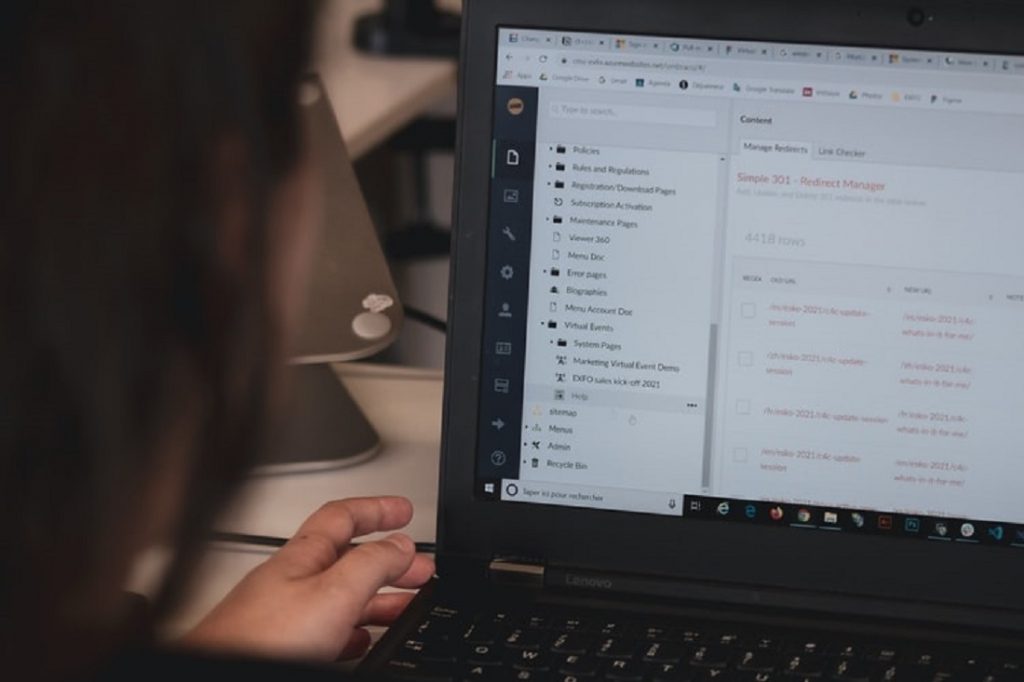

Kłopoty z weryfikacją prawdziwości e-maili zauważyły już firmy, które chcą nam pomóc w ograniczaniu ryzyka wynikającego z aktywności hakerów. Stosunkowo proste, acz ciekawe rozwiązanie promuje firma ACME-LABS. Rzecz nazywa się eZnaczek i polega na znakowaniu wszelkich wiadomości elektronicznych swego rodzaju „pieczęcią”. Czyli tekstowym lub obrazkowym kodem, który jest znany tylko nadawcy i odbiorcy.

To sposób, który jest już znany z komunikacji telefonicznej niektórych klientów z bankami. Gdy dzwoni do nas bankowiec, prosimy go o ustalone wcześniej hasło weryfikacyjne, żeby potwierdzić, że rzeczywiście dzwoni z banku. W e-mailach można „zainstalować” podobne, tyle że tekstowe uwierzytelnienie autora.

Czytaj też o kradzieży „przez infolinię”: Infolinia bankowa wrotami do kradzieży pieniędzy. Uwaga na nowy trik! (subiektywnieofinansach.pl)

W rozwiązaniu eZnaczek hasło jest ustalane przez konsumenta, odbiorcę e-maila. Tylko wtedy może być unikalne i inne dla każdego klienta. I tutaj leży największy problem w popularyzacji tego rozwiązania – wymaga ono dołożenia do systemów informatycznych wszystkich firm, które chciałyby korzystać z eZnaczka, pewnego modułu pozwalającego klientowi na ustalenie kodu, a potem automatycznie załączającego ów indywidualny „PIN” do korespondencji e-mailowej.

Ta komplikacja ma znaczenie, jeśli zdamy sobie sprawę z tego, że jest w pewnym sensie „pustą” inwestycją. Bo przecież nie chroni interesów tych usługodawców, lecz wyłącznie klientów. Brutalna prawda jest taka, że z punktu widzenia usługodawców nie ma żadnego znaczenia, że ktoś kiedyś się za nich podszyje i ukradnie komuś pieniądze.

O ile mi wiadomo, do tej pory system eZnaczek jest rozwiązaniem, któremu przyglądają się nie tyle firmy, które wysyłają do konsumentów miliony e-maili z fakturami, lecz średniej wielkości przedsiębiorcy, dla których jest to element budowania reputacji.

E-mail z „pieczęcią autentyczności”. Jak to można zrobić?

eZnaczek działa np. w systemie obsługi księgowości SaldeoSMART. Po drugiej stronie usługi są jej klienci, do których są przesyłane rozliczenia podatkowe i inne wrażliwe informacje. Klient, który dostaje e-maila od księgowych, widzi w tytule ciąg znaków, który sam zdefiniował. I to oznacza, że nikt pod księgowego się nie mógł podszyć (bo skąd miałby znać ów ciąg znaków?).

Podobne rozwiązanie widziałem niedawno na jednej z platform zajmujących się pośrednictwem w zakupie i przechowywaniu kryptowalut (oraz usługami płatniczymi, lokacyjnymi i pożyczkowymi związanymi z kryptowalutami).

Tam to wygląda w ten sposób, iż platforma w aplikacji mobilnej informuje o tym, iż każdy e-mail do klienta będzie zawierał tajne hasło w tytule. I w ten sposób klient będzie miał pewność, że e-mail pochodzi rzeczywiście od platformy, a nie od kogoś, kto się pod nią podszywa.

To też nie jest zła myśl, aczkolwiek elementem aplikacji mobilnej powinna być jeszcze możliwość definiowania tego hasła, by mogło być ono indywidualne. Ewentualnie ów identyfikator – jeśli jest taki sam dla wszystkich klientów – mógłby się np. co tydzień zmieniać. Choć to z kolei oznacza, że klient musi logować się co chwilę do aplikacji i sprawdzać aktualne hasło. To niewygodne.

Twórcy systemu eZnaczek mają nadzieję, że polskie firmy staną się na tyle odpowiedzialne społecznie, że jednak zainwestują w ochronę korespondencji e-mailowej z klientami. ACME-LABS złożyła nawet wniosek o ochronę patentową swojego rozwiązania w Europejskim Urzędzie Patentowym. Na razie uzyskała lokalną ochronę patentową dla znaku towarowego eZnaczek (co może być bolesne dla Poczty Polskiej, bo to z nią powinny kojarzyć się tego rodzaju znaki firmowe).

Wkrótce będziemy zabezpieczać skrzynkę e-mail tak jak bankowość internetową?

Niezależnie od tego, czy dodatkowym zabezpieczeniem autentyczności e-maili będą rozwiązania typu eZnaczek czy innego rodzaju kody, hasła lub identyfikatory, to wydaje mi się, iż przyszłość wymusi tego typu rozwiązania. Tak samo jak rzeczywistość wymusiła podwójne uwierzytelnianie zakupów interentowych, podwojenie haseł przy logowaniu do bankowości internetowej.

Jeszcze do niedawna poczta e-mail była nieco lekceważona przez nas, jeśli chodzi o znaczenie w hierarchii bezpieczeństwa. Ale dziś już wiemy, że to właśnie atak na pocztę e-mail jest najczęściej pierwszym krokiem do utraty przez nas oszczędności całego życia.

Być może to nie usługodawcy powinni finansować tego rodzaju usługi na rzecz swoich klientów, lecz sami klienci? Chętnie zapłaciłbym niewielki abonament za to, że e-maile, które do mnie przychodzą, będą miały „pieczątkę wiarygodności”. Tyle, że to wciąż oznacza konieczność uzyskania akceptacji wystawców faktur. Musiałby istnieć otwarty system, do którego usługodawcy mogliby przystępować, ale którego finansowanie byłoby po stronie klientów. Nie jestem pewny, czy to jest realne w najbliższym czasie.

——–

POSŁUCHAJ NAJNOWSZEGO PODCASTU EKIPY „SUBIEKTYWNIE O FINANSACH”!

W najnowszym podcaście z cyklu „Finansowe sensacje tygodnia” naszym gościem jest Jerzy Nikorowski z biura maklerskiego BNP Paribas, z którym rozmawiamy o tym jak zastąpić dochód z bankowych lokat, gdy nie ma się dużego doświadczenia na rynku kapitałowym. Rozmawiamy o tym jakie produkty mają sens, a jakie nie, jak nie dać się wpuścić w większą wahliwość, niż byśmy chcieli oraz jak inwestować w czasach, gdy akcje są drogie (niektórzy mówią, że przewartościowane), a obligacje nie będą przynosiły zysków (bo nie zanosi się na spadek stóp procentowych). Zapraszam do posłuchania, dużo cennych porad! Trzeba kliknąć ten link, albo znaleźć „Finansowe sensacje tygodnia” w Spotify, Google Podcast, Apple Podcast lub na kilku innych platformach.

——————–

Strona „Subiektywnie o Finansach” znalazła się w setce najbardziej wpływowych blogów w 2020 r. według Influtool, firmy zajmującej się analizą mediów społecznościowych, oraz SeeBlogers, organizatora dorocznych festiwali blogerów. „Subiektywność” jest jedynym przedstawicielem tematyki finansów osobistych w rankingu zdominowanym przez blogi lifestylowe i modowe, kulinarne, podróżnicze i rodzinne. Dziękujemy Wam, Drodzy Czytelnicy! Fakt, że „Subiektywnie o Finansach” znalazło się w Top 100, to kolejny dowód na to, że edukacja finansowa i popularyzacja tematyki personal finance wśród polskich konsumentów ma sens. Więcej informacji o tym wyróżnieniu znajdziecie tutaj

zdjęcie tytułowe: Sigmund/Unsplash